Scannen nach Kreditkartendaten – Kritis Anforderung

Überblick

Der Credit Card Number Scanner ist ein spezialisiertes Sicherheitstool zur Identifizierung und Lokalisierung von Kreditkartendaten in Windows Dateisystemen. In KRITIS-Umgebungen (Kritische Infrastrukturen) ist der Schutz von Zahlungsdaten nicht nur eine rechtliche Anforderung, sondern eine absolute Notwendigkeit zur Vermeidung existenzieller Risiken.

Credit Card Number Scanner

Einleitung

Dieses Handbuch dient als umfassende Anleitung für IT-Sicherheitsverantwortliche, Compliance-Beauftragte und Systemadministratoren in KRITIS-Organisationen. Es erläutert die Notwendigkeit regelmäßiger Scans nach Kreditkartendaten und demonstriert die praktische Anwendung des Credit Card Number Scanner Tools.

Zielgruppe

Dieses Handbuch richtet sich an:

- IT-Sicherheitsbeauftragte in KRITIS-Unternehmen

- PCI-DSS Compliance-Verantwortliche

- Systemadministratoren

- Datenschutzbeauftragte

- Forensik- und Audit-Teams

Die Bedeutung für KRITIS-Umgebungen

Was sind KRITIS-Umgebungen?

Kritische Infrastrukturen (KRITIS) sind Organisationen und Einrichtungen, die eine essenzielle Bedeutung für das staatliche Gemeinwesen haben. Dazu zählen Sektoren wie Energie, Wasser, Ernährung, Informationstechnik und Telekommunikation, Gesundheit, Finanz- und Versicherungswesen, Transport und Verkehr.

Der Ausfall oder die Beeinträchtigung dieser Infrastrukturen kann zu erheblichen Versorgungsengpässen, Gefährdungen der öffentlichen Sicherheit oder anderen dramatischen Folgen führen.

Besondere Gefährdung durch Zahlungsdaten

KRITIS-Organisationen sind besonders gefährdet:

- Hohe Attraktivität für Cyberkriminelle: KRITIS-Einrichtungen verarbeiten große Mengen sensibler Daten und sind attraktive Ziele für organisierte Kriminalität und staatlich geförderte Angreifer.

- Komplexe IT-Landschaften: Historisch gewachsene Systemlandschaften mit vielen Schnittstellen erhöhen das Risiko versehentlicher Datenspeicherung.

- Langfristige Datenhaltung: Archivierungspflichten können dazu führen, dass sensible Daten über Jahre gespeichert bleiben.

- Hohe Compliance-Anforderungen: PCI-DSS, DSGVO, IT-Sicherheitsgesetz und branchenspezifische Vorschriften stellen strenge Anforderungen.

- Reputationsrisiko: Ein Datenleck kann das Vertrauen der Öffentlichkeit nachhaltig beschädigen.

Regulatorische Anforderungen

PCI-DSS (Payment Card Industry Data Security Standard)

Die wichtigsten Anforderungen:

- Requirement 3: Schutz gespeicherter Karteninhaberdaten

- Requirement 9: Einschränkung des physischen Zugriffs auf Karteninhaberdaten

- Requirement 10: Überwachung und Verfolgung aller Zugriffe auf Netzwerkressourcen und Karteninhaberdaten

DSGVO (Datenschutz-Grundverordnung)

- 5 DSGVO: Grundsätze der Datenverarbeitung (Datenminimierung, Zweckbindung)

- 32 DSGVO: Sicherheit der Verarbeitung (technische und organisatorische Maßnahmen)

- 33 DSGVO: Meldung von Datenschutzverletzungen innerhalb von 72 Stunden

Risiken und Konsequenzen ohne regelmäßige Scans

Finanzielle Risiken

| Risikoart | Mögliche Konsequenzen |

| Bußgelder (PCI-DSS) | Bis zu 500.000 € pro Vorfall, bei wiederholten Verstößen deutlich höher |

| Bußgelder (DSGVO) | Bis zu 20 Millionen € oder 4% des weltweiten Jahresumsatzes |

| Schadensersatz | Individueller Schadensersatz je betroffenem Kunden, Sammelklagen möglich |

| Forensik-Kosten | 50.000 – 500.000 € für externe Forensik-Teams und Incident Response |

| Kartensperrung | Kosten für Neuausstellung betroffener Karten: 5-15 € pro Karte |

Bei einem Datenleck mit 10.000 betroffenen Kreditkarten können allein die direkten Kosten schnell mehrere Millionen Euro erreichen.

Operative Risiken

- Verlust der Kartenakzeptanz: Kreditkartenunternehmen können die Verarbeitungslizenz entziehen

- Betriebsunterbrechungen: Notwendige Systemabschaltungen und Bereinigungen

- Erhöhte Audit-Frequenz: Verpflichtung zu häufigeren und intensiveren externen Audits

- Ressourcenbindung: Erheblicher Aufwand für Incident Response und Schadensbegrenzung

Reputationsschäden

- Vertrauensverlust: Kunden verlieren das Vertrauen in die Sicherheit der Organisation

- Negative Medienberichterstattung: Langfristige Schädigung des Markenimages

- Kundenabwanderung: Bestehende Kunden wechseln zur Konkurrenz

- Geschäftseinbußen: Schwierigkeiten bei der Kundenakquise nach einem Datenleck

Rechtliche Konsequenzen

- Strafrechtliche Ermittlungen: Bei Fahrlässigkeit oder Vorsatz

- Haftung der Geschäftsführung: Persönliche Haftung bei Verletzung der Sorgfaltspflicht

- Verlust von Zertifizierungen: ISO 27001, PCI-DSS Level 1 etc.

- Meldepflichten: Komplexe Meldeprozesse an Aufsichtsbehörden und Betroffene

Vorteile des regelmäßigen Scannens

Proaktive Risikoerkennung

Durch regelmäßige Scans mit dem Credit Card Number Scanner können Organisationen Zahlungsdaten identifizieren, bevor diese zu einem Sicherheitsvorfall führen. Dies ermöglicht:

- Frühzeitige Erkennung: Identifikation von Kreditkartendaten an unerwarteten Speicherorten

- Kontrollierte Bereinigung: Gezielte und dokumentierte Löschung gefundener Daten

- Ursachenanalyse: Verstehen, wie und warum Daten gespeichert wurden

- Prozessverbesserung: Anpassung von Workflows zur Vermeidung zukünftiger Datenspeicherung

Compliance-Nachweis

Regelmäßige Scans dokumentieren die Sorgfaltspflicht:

- Nachweisbare Kontrollen für PCI-DSS Audits

- Erfüllung der technischen und organisatorischen Maßnahmen nach DSGVO

- Dokumentation für ISO 27001 Zertifizierungen

- Entlastung bei regulatorischen Prüfungen

Reduzierung der Angriffsfläche

Je weniger Orte existieren, an denen Kreditkartendaten gespeichert sind, desto geringer ist das Risiko:

- Weniger Zugriffspunkte für Angreifer

- Vereinfachte Sicherheitsmaßnahmen (weniger Systeme zu schützen)

- Geringerer Scope für PCI-DSS Compliance

- Reduzierte Komplexität der Sicherheitsarchitektur

Kosteneffizienz

Die Investition in präventive Scans ist minimal im Vergleich zu den Kosten eines Datenlecks:

- Einmalige Tool-Anschaffung: Keine wiederkehrenden Lizenzkosten

- Automatisierte Scans: Minimaler Personalaufwand

- Vermeidung von Bußgeldern: ROI bereits nach Verhinderung eines einzigen Vorfalls

- Reduzierte Audit-Kosten: Weniger aufwändige externe Prüfungen

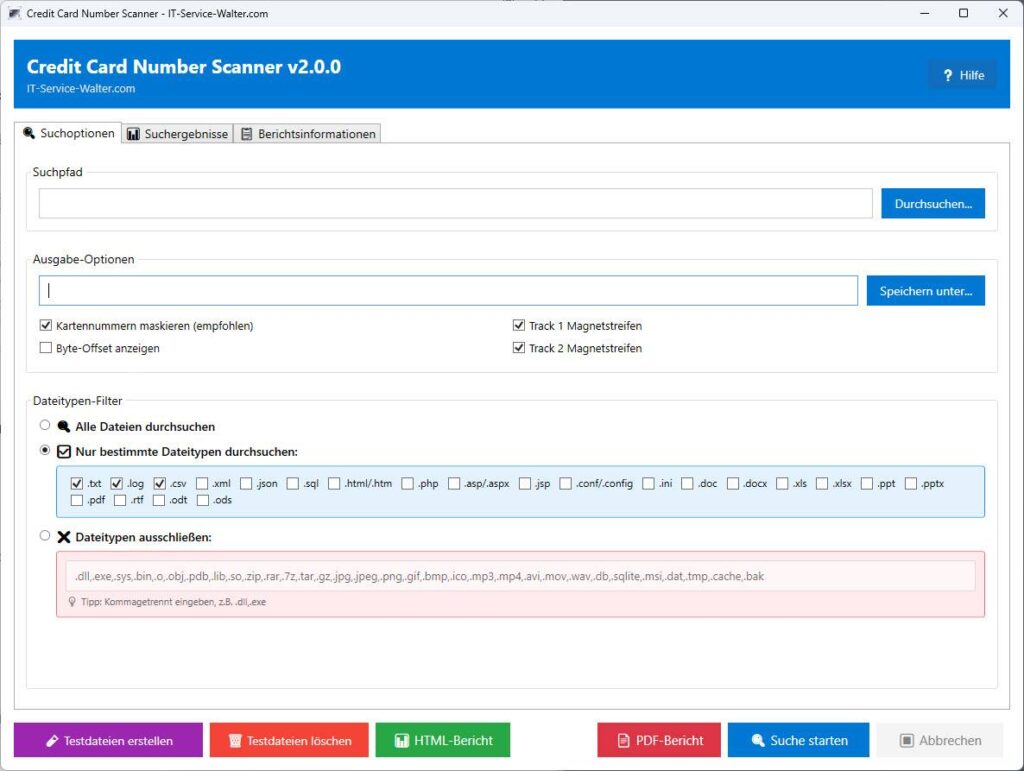

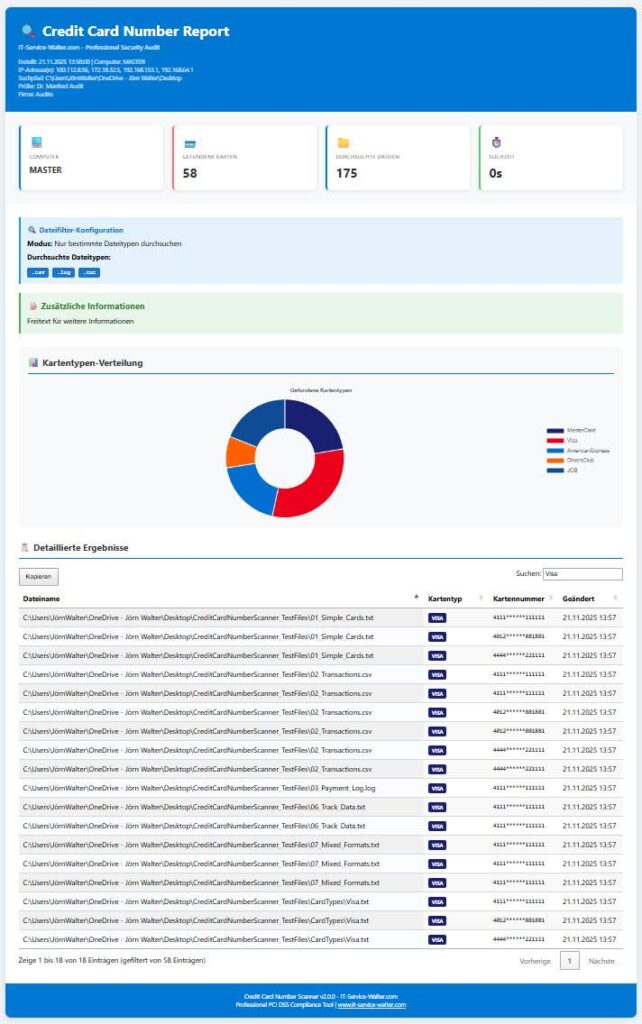

Credit Card Number Scanner – Tool-Übersicht

Hauptfunktionen

Das Tool bietet umfassende Scanning-Funktionen:

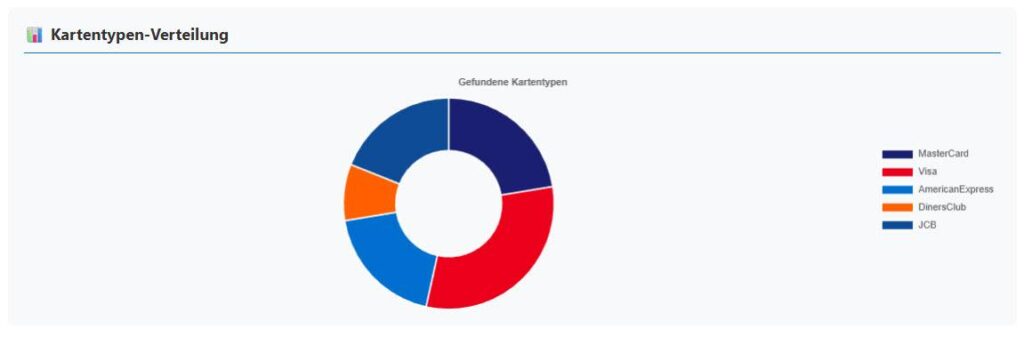

Kartentyp-Erkennung

Automatische Identifikation folgender Kartentypen:

- Visa (13, 16, 19 Ziffern)

- MasterCard (16 Ziffern)

- American Express (15 Ziffern)

- Discover (16 Ziffern)

- JCB (16 Ziffern)

- Card Bleue (16 Ziffern Visa Netzwerk)

- Dankort (16 Ziffern Visa Netzwerk)

- Diners Club (14 Ziffern)

Validierung mit Luhn-Algorithmus

Jede gefundene Nummer wird mit dem Luhn-Algorithmus (Modulo-10-Prüfsumme) validiert, um False Positives zu minimieren. Nur tatsächlich gültige Kartennummern werden gemeldet. Der Luhn-Algorithmus wurde durch uns erweitert.

Track-Daten-Erkennung (Kritisch!)

Das Tool erkennt besonders gefährliche Track-Daten von Magnetstreifen:

- Track 1: Format %B{cardnum}^{name}^ – enthält Karteninhaber-Name

- Track 2: Format ;{cardnum}={expiry} – enthält Ablaufdatum

Hinweis: Track-Daten sind nach PCI-DSS strikt verboten zu speichern (SAQ D Requirement 3.2), da sie vollständige Karteninformationen enthalten!

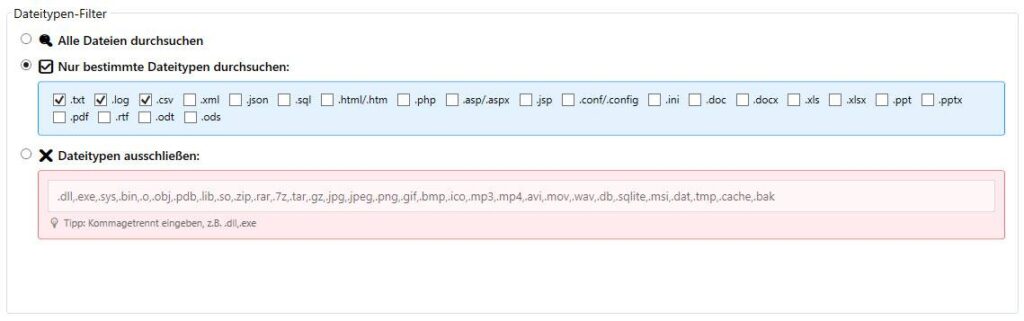

Dateifilter-Optionen

Flexible Filterung nach Dateitypen:

- Alle Dateien: Durchsucht sämtliche Dateien (umfassendster Scan)

- Nur bestimmte Dateitypen: Fokussiert auf typische Text-Formate (.txt, .log, .csv) oder Office-Dokumente

- Dateitypen ausschließen: Schließt bekanntermaßen sichere Dateien aus (.dll, .exe, Medien-Dateien)

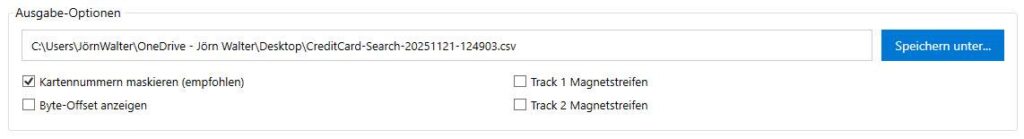

Ausgabe-Optionen

- CSV-Export: Excel-kompatibel mit Semikolon-Trennung für Deutschland

- HTML-Report: Professioneller Bericht mit Audit-Informationen

- PDF-Report: Nicht-editierbare Archivierung

- Maskierung: Kartennummern können maskiert werden (4***********6 Format)

- Byte-Offset: Genaue Position im Dokument für Forensik

Performance-Optimierungen

- Parallele Verarbeitung: Nutzt alle verfügbaren CPU-Kerne

- Streaming: Große Dateien werden in Chunks verarbeitet

- Effiziente Algorithmen: Optimierte Pattern-Matching-Logik

- Ignore-Listen: Bekannte Test-Kartennummern können ausgeschlossen werden

Best Practices für KRITIS-Umgebungen

Scan-Strategie

Regelmäßige Scans

- Monatlich: Produktivsysteme und File-Server

- Vierteljährlich: Archiv- und Backup-Systeme

- Ad-hoc: Nach System-Updates, Migrationen oder Vorfällen

- Vor Audits: Sicherstellung der Compliance vor externen Prüfungen

Priorisierung

- Webserver und öffentlich zugängliche Systeme (höchste Priorität)

- Zahlungsverarbeitende Systeme

- File-Server mit Mitarbeiter-Zugriff

- Entwicklungs- und Test-Umgebungen

- Backup und Archiv-Systeme

- Log-Dateien und Monitoring-Systeme

Umgang mit Funden

Sofortmaßnahmen

- Dokumentation: Vollständige Erfassung aller Fundstellen

- Zugriffssperre: Temporäre Einschränkung des Zugriffs auf betroffene Dateien

- Ursachenanalyse: Ermittlung, wie die Daten gespeichert wurden

- Risikobewertung: Einschätzung der Gefährdung

- Eskalation: Information der zuständigen Führungsebene und des Datenschutzbeauftragten

Sichere Löschung

- Verwendung zertifizierter Löschtools (z.B. nach BSI TR-03138)

- Dokumentation des Löschvorgangs

- Verifikation der erfolgreichen Löschung durch erneuten Scan

- Backup-Bereinigung nicht vergessen!

Dokumentation und Reporting

Für Compliance-Zwecke sollten folgende Informationen dokumentiert werden:

- Datum und Uhrzeit des Scans

- Gescannte Systeme und Verzeichnisse

- Anzahl durchsuchter Dateien

- Anzahl und Art der Funde

- Ergriffene Maßnahmen

- Verantwortliche Person

- Verifikation der Bereinigung

Technische Anforderungen und Installation

Systemanforderungen

| Komponente | Anforderung |

| Betriebssystem | Windows 10/11, Windows Server 2016 oder höher |

| .NET Runtime | .NET 10.0 Desktop Runtime oder höher |

| Arbeitsspeicher | Minimum 4 GB RAM, empfohlen 8 GB oder mehr |

| Prozessor | Multi-Core CPU empfohlen für beste Performance |

| Festplattenspeicher | 50 MB für Anwendung, ausreichend Speicher für Log-Dateien |

| Berechtigungen | Lesezugriff auf zu scannende Verzeichnisse, Schreibzugriff für Reports |

Das Tool ist als portable Anwendung konzipiert und erfordert keine Installation. Es kann direkt von einem Netzlaufwerk oder USB-Stick ausgeführt werden.

Deployment-Empfehlungen

- Dedizierte Scan-Station: Isolierte Workstation für sensible Scan-Vorgänge

- Privileged Access: Verwendung dedizierter Service-Accounts mit minimalen Rechten

- Netzwerkisolation: Scans wenn möglich während Wartungsfenstern durchführen

- Verschlüsselte Ausgabe: Report-Dateien auf verschlüsselten Volumes speichern

Zusammenfassung und Handlungsempfehlungen

Kernaussagen

- Existenzielles Risiko: Unentdeckte Kreditkartendaten stellen ein existenzielles Risiko für KRITIS-Organisationen dar.

- Regulatorische Verpflichtung: PCI-DSS und DSGVO erfordern proaktive Maßnahmen zur Datensicherheit.

- Kosteneffizienz: Präventive Scans sind deutlich kostengünstiger als die Bewältigung eines Datenlecks.

- Professionelles Werkzeug: Der Credit Card Number Scanner bietet alle notwendigen Funktionen für einen wirksamen Schutz.

Sofortmaßnahmen

Folgende Schritte sollten umgehend eingeleitet werden:

- Initialer Scan: Durchführung eines ersten vollständigen Scans aller kritischen Systeme

- Richtlinien etablieren: Erstellung einer Scan-Richtlinie mit Verantwortlichkeiten und Zeitplänen

- Schulung: Einweisung des zuständigen Personals in die Tool-Nutzung

- Integration: Aufnahme der regelmäßigen Scans in die Security-Prozesse

- Dokumentation: Erstellung einer Compliance-Dokumentation für Audits

Langfristige Strategie

- Kontinuierliche Verbesserung: Regelmäßige Anpassung der Scan-Parameter basierend auf Erfahrungswerten

- Prozess-Integration: Automatisierung wo möglich, Integration in SIEM/SOAR-Lösungen

- Awareness: Sensibilisierung aller Mitarbeiter für das Thema Zahlungsdatensicherheit

- Vorfallplanung: Entwicklung klarer Prozesse für den Umgang mit Funden

Schlusswort

In einer Zeit zunehmender Cyber-Bedrohungen und steigender regulatorischer Anforderungen ist der proaktive Schutz von Zahlungsdaten keine Option mehr, sondern eine Notwendigkeit. Der Credit Card Number Scanner von IT-Service-Walter.com bietet KRITIS-Organisationen ein leistungsfähiges, benutzerfreundliches Werkzeug, um dieser Verantwortung gerecht zu werden.

Die Investition in regelmäßige Scans zahlt sich nicht nur durch Compliance-Erfüllung und Risikominimierung aus, sondern schafft auch Vertrauen bei Kunden, Partnern und Aufsichtsbehörden. Organisationen, die heute handeln, schützen nicht nur ihre eigene Zukunft, sondern auch die kritische Infrastruktur, von der wir alle abhängen.

Verkauf

Das Tool kostet als Firmenlizenz einmalig 399,00 € inkl. 19% MwSt.

Return on Investment: Diese Investition amortisiert sich bereits durch die Verhinderung eines einzigen Sicherheitsvorfalls oder durch die Ersparnis bei Audit-Kosten.

Weitere Admin-Tools findet Sie hier